هشدار به متخصصان سختافزار: حمله بدافزاری به سرورهای CPU-Z و HWMonitor

در یکی از نگرانکنندهترین رخدادهای اخیر حوزه امنیت نرمافزارهای سختافزاری، گزارشها از آلوده شدن مسیر توزیع دو ابزار پرکاربرد مانیتورینگ سیستم یعنی CPU-Z و HWMonitor حکایت دارد؛ رخدادی که نه از طریق کد اصلی، بلکه از دل کانالهای رسمی دانلود و بهصورت یک حمله زنجیره تأمین گرفته است.

شاید بتوان گفت که هیچ متخصص سختافزاری وجود ندارد که پس از اسمبل یک سیستم جدید یا حتی به صورت دائمی رو سیستم خود و کامپیوترهای تحت نظارتش، ابزارهای مانیتورینگ مانند CPU-Z و HWMonitor را نصب نکند.

اما اتفاق خطرناک و نگرانکنندهای که جدیدترین در محافل تخصصی در موردش صحبت میشود این است که این دو نرمافزار هدف حملات امنیتی قرار گرفتهاند که خطر آلودهشدن میلیونها کامپیوتر در سراسر دنیا را مطرح میکند.

آلوده شدن سرورهای آپدیت CPUID به بدافزار

ماجرا از گزارش کاربران در شبکههای اجتماعی، بهویژه Reddit آغاز شد؛ جایی که برخی کاربران هنگام دانلود نسخههای جدید این ابزارها، بهجای دریافت فایلهای معمول، با نصبکنندهای (Installer) غیرمنتظره و مشکوک مواجه شدند.

در یکی از نمونههای مستند، کاربری که قصد بهروزرسانی HWMonitor را داشته، پس از مراجعه به سایت رسمی، با فایلی با نامی نامتعارف مواجه شد؛ فایلی که نهتنها با الگوی نامگذاری این نرمافزار همخوانی نداشته، بلکه پس از اجرا نیز توسط Windows Defender بهعنوان بدافزار شناسایی شده است.

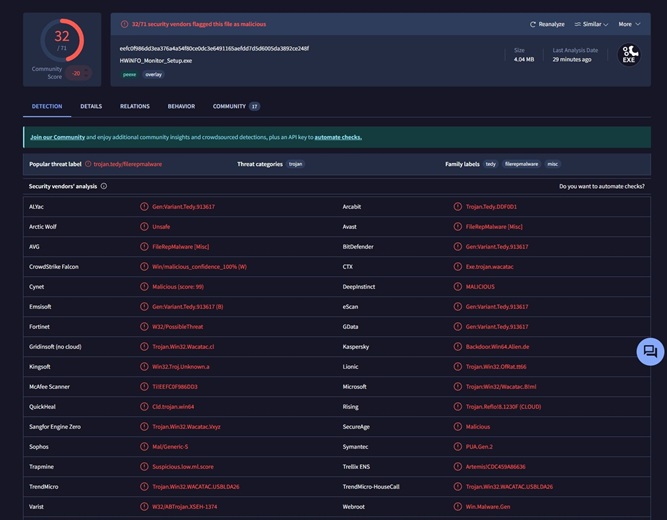

گزارش این کاربر نشان میدهد که با وجود نادیده گرفتن هشدار اولیه، فرآیند نصب به اجرای یک برنامه ناشناس با منشأ روسی منتهی شده است. خوشبختانه کاربر مذکور در این مرحله متوجه اشتباه بودن کار خود شده و در مراحل اولیه آن را متوقف کرده است. بررسی این فایل در پلتفرم VirusTotal نیز نتایجی نگرانکننده را نشان داد و احتمال آلودگی واقعی را تقویت کرده است.

تأییدهای ثانویه؛ از گزارش کاربران تا تحلیل امنیتی

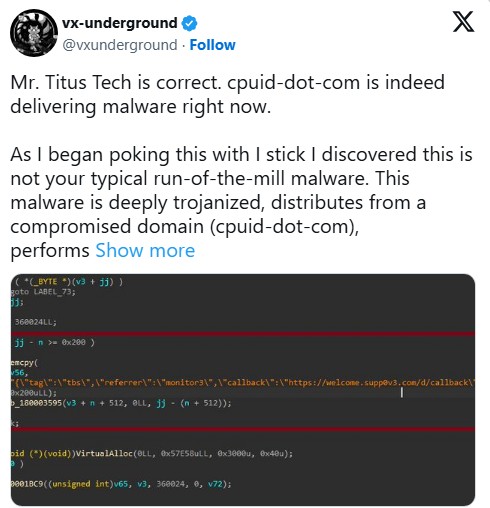

با گسترش گزارشها، مشخص شد که این موضوع صرفاً یک مورد محدود یا خطای تشخیص آنتیویروس نبوده است. گروههای مستقل پایش امنیتی، از جمله vx-underground، این رخداد را یک حمله چندمرحلهای مبتنی بر تروجان توصیف کردهاند که از طریق مسیرهای آلوده در دامنه رسمی توزیع شده است.

الگوی گزارشها نیز شباهت قابلتوجهی داشته که در آن کاربران به فایلهایی با نامهای ناهماهنگ، هشدارهای امنیتی و رفتارهای غیرعادی در نصب اشاره کردهاند. این نشانهها معمولاً در سناریوهای کلاسیک آلودهسازی زنجیره تأمین دیده میشود.

واکنش توسعهدهنده: نفوذ از مسیر جانبی است، نه هسته نرمافزار

در واکنش به این گزارشها، «ساموئل دمولمیستر» توسعهدهنده ابزارهای CPU-Z و HWMonitor در حساب X خود اعلام کرده که بررسیها همچنان ادامه دارد.

بر اساس اطلاعات اولیه، فایل باینری اصلی نرمافزارها دستکاری نشده و منشأ آلودگی به یک بخش جانبی (احتمالاً API یا زیرساخت متصل به وبسایت) بازمیگردد که برای مدت حدود شش ساعت در معرض نفوذ قرار داشته است.

این نکته از منظر فنی اهمیت بالایی دارد، چرا که نشان میدهد مهاجمان بدون نیاز به تغییر مستقیم کد نرمافزار، توانستهاند از طریق دستکاری مسیر توزیع، بدافزار را به کاربران منتقل کنند.

چرا این حمله اهمیت بالایی دارد؟

آنچه این رخداد را در جایگاهی فراتر از یک آلودگی ساده قرار میدهد، ماهیت آن بهعنوان یک حمله زنجیره تأمین است. در این نوع حملات، اعتماد کاربر به منبع رسمی به ابزاری برای نفوذ تبدیل میشود.

ابزارهایی مانند CPU-Z و HWMonitor بهطور گسترده توسط کاربران حرفهای، گیمرها و حتی سازمانها استفاده میشوند. همین گستردگی، سطح حمله (Attack Surface) را بهشدت افزایش میدهد و در صورت موفقیت، امکان دسترسی به دادههای حساس در مقیاس وسیع فراهم میشود.

از سوی دیگر، استفاده از تکنیکهای چندمرحلهای (Multi-stage Payload) در این حمله نشان میدهد که هدف صرفاً ایجاد اختلال نبوده، بلکه احتمالاً سرقت اطلاعات یا ایجاد دسترسی پایدار در سیستم قربانی مدنظر قرار داشته است.

باید یادآور شویم که در سناریوهای مشابه، بدافزارهای تزریقشده از این طریق میتوانند عملکردهایی نظیر جمعآوری اطلاعات سیستمی و سختافزاری، سرقت دادههای کاربری، ایجاد دسترسی از راه دور (Backdoor)، یا حتی دانلود بدافزارهای ثانویه را اجرا کنند.

توصیههای به کاربران: فعلاً این دو نرمافزار را آپدیت نکنید

با توجه به وضعیت فعلی، توصیه میشود کاربران از دانلود یا بهروزرسانی این دو ابزار تا زمان اعلام رسمی رفع مشکل خودداری کنند.

همچنین کاربرانی که اخیراً اقدام به نصب یا آپدیت کردهاند، بهتر است سیستم خود را با ابزارهای امنیتی معتبر بررسی کرده و از عدم وجود آلودگی اطمینان حاصل کنند.